Descripteurs

> 3110 informatique > sécurité informatique > 3110 informatique > sécurité informatique

sécurité informatiqueVoir aussi |

Documents disponibles dans cette catégorie (71)

Ajouter le résultat dans votre panier Faire une suggestion Affiner la recherche

Ajouter le résultat dans votre panier Faire une suggestion Affiner la recherche

document électronique

Dossier présentant les précautions que doivent prendre les professionnels pour assurer la sécurité des données personnelles. Identifier les risques. Sensibiliser les utilisateurs. Authentifier les utilisateurs. Mettre en place des niveaux d'habi[...]

document électronique

Le point sur l'hameçonnage (ou phishing) : les règles de prévention à adopter ; les mesures à prendre si l'on est victime d'hameçonnage ; les infractions pouvant être retenues en cas d'hameçonnage.

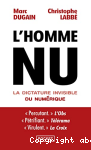

texte imprimé

On les appelle les big data. Google, Apple, Facebook, Amazon, ces géants du numérique qui aspirent, à travers Internet, smartphones et objets connectés, des milliards de données sur nos vies. Derrière cet espionnage existe un " pacte secret " sc[...]Exemplaires (1)

Cote Localisation Section Code-barres Disponibilité 323.4 CDI Fénelon 3 : Rayon Sciences sociales 9782266253260 Disponible

document électronique

Guide pratique pour limiter le harcèlement sur lnstagram et bloquer les commentaires d'une personne en particulier ou appliquer des filtres. Mode d'emploi pour désactiver la pastille verte qui montre que l'utilisateur est en ligne sur le réseau [...]

Article : texte imprimé

Bien gérer les cookies. Utiliser la reconnaissance faciale pour identifier quelqu'un sur une photo trouvée sur le web. Sécuriser les conversations WhatsApp.

document électronique

Arte 2020Vidéo sur la question de la fiabilité et de la sécurité des véhicules autonomes : les simulations réalisées sur le circuit d'essai TEQMO ; les communications entre véhicules autonomes, et entre ces véhicules et l'infrastructure routière ; le ris[...]

Article : texte imprimé

Enquête sur la sécurité informatique des jouets connectés : l'augmentation des ventes de jouets connectés dits jouets intelligents ; le principe de fonctionnement de ces jouets ; les risques de piratage liés à la connexion Bluetooth ; l'analyse [...]

Article : texte imprimé

Enquête sur les cyberattaques et la cybersécurité en Ukraine : le contexte de la réunion entre l'état-major militaire ukrainien et l'élite des hackeurs ukrainiens, les "cybercriminels", le 14 janvier 2022 en faveur de la création d'un commando d[...]

document électronique

Présentation de la lutte contre la prolifération de codes malveillants d'applications pour téléphone portable qui déclenche une guérilla informatique entre les auteurs de ces codes, les éditeurs de produits de sécurité et les responsables des ma[...]

document électronique

Le point sur les données transmises sur Internet : leurs exploitations, les fraudes, les moyens de se protéger.